- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:34.

- Ostatnio zmodyfikowany 2025-01-23 15:03.

Ok, najpierw chciałbym przyznać, że jest to mój pierwszy instruktaż i że byłem bardzo częstym gościem na stronie, a kiedy zauważyłem pewną instrukcję, jak ominąć serwer szkolny ot myspace [lub do czegokolwiek innego] po prostu musiałem stworzyć własną, ponieważ nie jestem pewien jego taktyki, nauczyciele są dużo mądrzejsi, niż można by sądzić, że są, wymyśliłem sposób na ominięcie zapory serwera, nawet nie pisząc i tak w dół historii Internetu, zaczynamy! ~ ale najpierw pouczające pytanie z pomocnego źródła. P: Historię i pliki cookie można usunąć (chociaż zaoszczędzi to wysiłku), czy można ominąć serwer bez tego? O: Cóż, możesz ominąć dowolną przeglądarką internetową. Jeśli chodzi o twoją sugestię usunięcia plików cookie, zwykle, gdy masz nauczyciela, który chce zrujnować ci zabawę, ma on program o nazwie Historia IE, więc nawet jeśli usuniesz historię i usuniesz pliki cookie, pozostaną oni zalogowani na twoim komputerze wewnętrznie, pozwalając administratorów, aby go zobaczyć. To tak jak opróżnianie plików z kosza, możesz je przywrócić lub zrzucić, kiedy je zrzucasz, nadal są gdzieś w twoim komputerze, musisz wyczyścić komputer, aby je uzyskać na stałe. Teraz ON! z instruktażem!

Krok 1: Rozpoczęcie

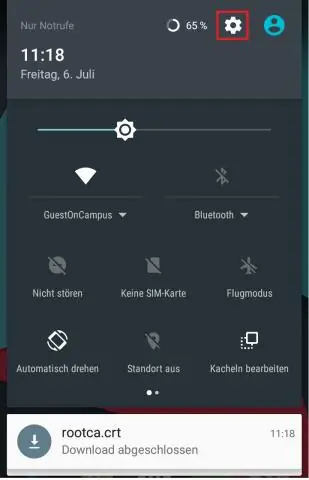

Na początek prawdopodobnie będziesz potrzebować jednej rzeczy!Pamięć flash!Możliwym substytutem może być płyta CD-R lub DVD-R. ponownie w domu pobierz google chrome, który można znaleźć pod tym linkiem: https://www.google.com/chrome Następnie będziesz musiał pobrać program o nazwie UltraSurf, który można znaleźć tutaj: https://ultrasurf. pl.softonic.com Będziesz musiał umieścić pliki na swoim FlashDrive, a następnie przewidzieć następny dzień w szkole! [Lol]Zawsze możesz spróbować poszukać w google AT school, ale wątpię, że będziesz miał dużo szczęścia..

Krok 2: Instalacja

Gdy dojdziesz do komputera, włóż pendrive do USB. Oczywiście będziesz musiał zainstalować chrome, ale ultrasurf to tylko program, wystarczy jedno kliknięcie, możesz go uruchomić z pendrive'a, jeśli chcesz. Jest przeszkoda, że nie możesz zainstalować z powodu uprawnień administracyjnych, ale minęło tak dużo czasu, odkąd zdobyłem hasło administratora, że będę musiał to sprawdzić, do tego czasu przepraszam za nie jest to w pełni działająca instrukcja dla ciebie. W prawym górnym rogu zauważysz mały klucz, kliknij go, aby rozwinąć menu opcji, zobaczysz, że trzecia opcja w dół to nowe okno incognito. Kliknij go.

Krok 3: Surfer proxy

W porządku, teraz, gdy jesteś w trybie incognito, otwórz Ultrasurfer. Najprawdopodobniej będziesz chciał pozbyć się tej irytującej złotej blokady w prawym dolnym rogu, więc po prostu przejdź do opcji, a następnie zaznacz „Ukryj złotą kłódkę” wraz z "Nie używaj IE", aby łatwiej działała w google chrome.. Jeśli ta metoda nie działa, sugeruję użycie wiersza poleceń lub wiersza polecenia. Wchodzisz do programu i na początku wpisujesz " C:\WINDOWS\PROGRAM. EXE”zastąp program.exe dowolnym typem pliku, który próbujesz uruchomić, może być jednak konieczne dostosowanie łącza do folderów.

Krok 4: Baw się dobrze

Lol, tak, to jest to, baw się dobrze, chodź po Internecie, ale muszę cię ostrzec, UltraSurf, nie działa w 100% przypadków, wydaje się być trochę szkicowy na komputerach o wyższym poziomie bezpieczeństwa. Uwaga: Nie jestem w żaden sposób odpowiedzialny, jeśli zostaniesz złapany. Kredyt idzie do Pahoeho ze społeczności ESOE (Evil Society of Evil) https://www.esoevil.com/forums/index.php? Jeśli chcesz dołączyć do społeczności, naciśnij umieść swoją osobę polecającą jako: Vesparian

Zalecana:

MacBook Pro - MagSafe 1 - naprawa i modyfikacja zabezpieczenia przed wirowaniem.: 9 kroków

MacBook Pro - MagSafe 1 - Naprawa i modyfikacja Antirrotura.: Pożegnaj się z Elartisans!En este tutorial vamos a reparar y modificar el cargador (MagSafe 1) del MacBook Pro. na Youtube: https://youtu.be/jDkEbkS82foLista de

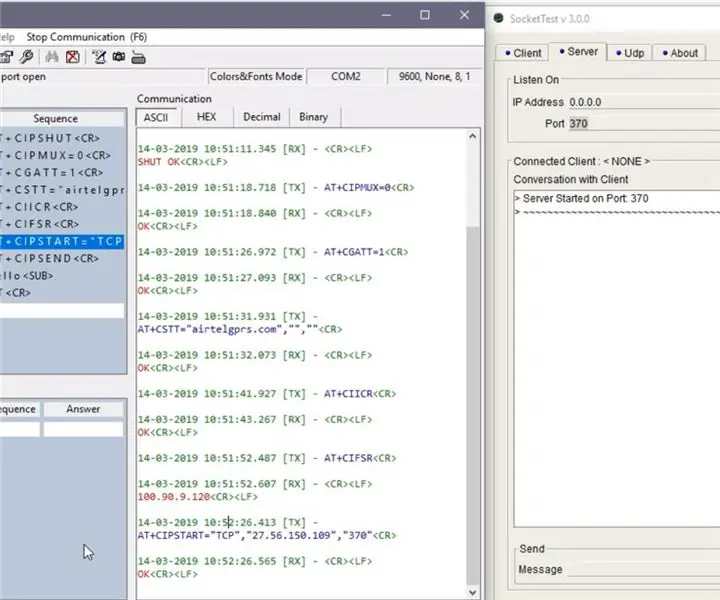

Połączenie TCP/IP przez GPRS: Jak wysłać dane do serwera za pomocą modułu SIM900A: 4 kroki

Połączenie TCP/IP przez GPRS: Jak wysłać dane do serwera za pomocą modułu SIM900A: W tym samouczku opowiem Ci, jak przesyłać dane do serwera TCP za pomocą modułu SIM900. Zobaczymy również jak możemy odbierać dane z serwera do klienta (moduł GSM)

Inteligentne zabezpieczenia biura: 4 kroki

Smart Office Security: W tym projekcie staramy się nauczyć, jak wdrożyć AWS i MQTT w naszej konfiguracji IoT. Z groźbą ataku wewnętrznego, ta aplikacja ma na celu monitorowanie biur użytkowników o wysokim autorytecie. Gdy użytkownik jest poza biurem, ta aplikacja z

Jak obejść bezpieczeństwo większości programów blokujących sieć po stronie serwera: 3 kroki

Jak obejść bezpieczeństwo większości programów blokujących sieć po stronie serwera: To jest moja pierwsza instrukcja, więc bądź ze mną cierpliwy: Ok, powiem ci, jak obejść blokery sieci Web, które widziałem w szkołach. Wszystko czego potrzebujesz to pamięć flash i kilka pobrań oprogramowania

Jak ominąć bloki Trend Micro: 4 kroki

Jak ominąć bloki Trend Micro: niezawodny przewodnik po irytujących blokach rodzicielskich. Musiałem sobie z tym poradzić i nie chcę, żebyś to zrobił. Prosimy o zachowanie dyskrecji w tym zakresie, ponieważ nie ponoszę odpowiedzialności za żadne konsekwencje. To jest po prostu dla tych, którzy są za starzy, aby mieć rodzica