Spisu treści:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:27.

- Ostatnio zmodyfikowany 2025-01-23 15:02.

Jeśli chcesz mieć pewność, że Twój e-mail może zostać odczytany tylko przez Ciebie, musi być zaszyfrowany. Zdziwiłbyś się, gdy dowiedziałbyś się, kto może chcieć przeczytać Twoją wiadomość e-mail. Byłem. Jednym z najlepszych systemów szyfrowania jest szyfrowanie GPG, które jest otwartą wersją szyfrowania PGP. PGP to skrót od Pretty Good Privacy i jest właściwie niedopowiedzeniem złożonym przez programistę, który nie chciał być zbyt optymistyczny, jeśli chodzi o jego bezpieczeństwo. Jednak, jak się okazuje, PGP rzeczywiście okazał się wyjątkowo dobry. Istnieje od wielu lat, jest utrzymywany przez najlepszych programistów na świecie i nie został złamany. łatwo zaszyfrować Gmaila.

Krok 1: Jak to działa

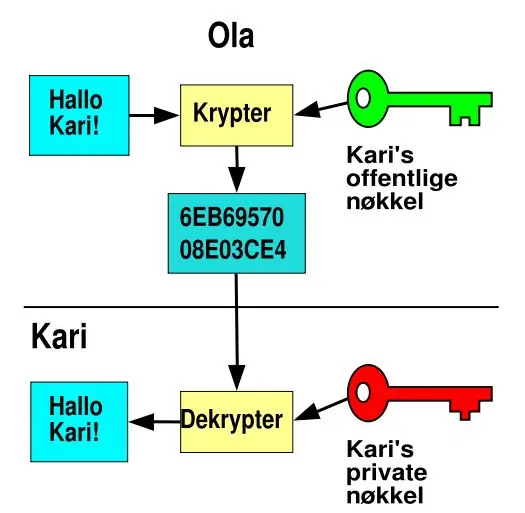

Zasada szyfrowania GPG jest prosta. Każdy, kto chce grać, tworzy klucz publiczny i klucz prywatny. Twój klucz publiczny jest częścią szyfrowania, którą upubliczniasz. Twój klucz prywatny jest częścią szyfrowania, której nigdy nikomu nie udostępniasz w żadnych okolicznościach. Te dwa klucze współpracują ze sobą, więc do odszyfrowania czegokolwiek potrzebujesz ich obu. Aby wysłać zaszyfrowaną wiadomość do kogoś, blokujesz wiadomość kluczem publicznym, a gdy ją otrzyma, może odblokować ją swoim kluczem prywatnym. Jeśli chcą odpowiedzieć, szyfrują wiadomość Twoim kluczem publicznym, a Ty możesz ją przeczytać swoim kluczem prywatnym. Oczywiście działa to tylko tak długo, jak możesz ufać, że otrzymałeś właściwy klucz publiczny i że wiesz z kim rozmawiasz. Jednym z takich sposobów jest organizowanie przyjęcia podpisywania kluczy z bliskimi przyjaciółmi. Wszyscy pojawiacie się w określonym miejscu o określonej godzinie i wymieniacie klucze publiczne. Następnie masz listę zaufanych kluczy publicznych, z którymi możesz się komunikować. Często określa się to mianem sieci zaufania.

Krok 2: Zainstaluj GPG w swoim systemie operacyjnym

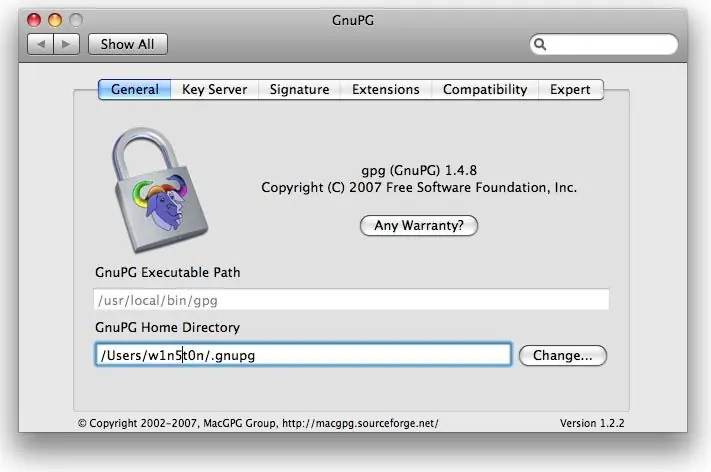

Jak powiedziałem wcześniej, ochrona poczty e-mail to proces dwuetapowy. Najpierw musimy zainstalować GPG w naszym systemie operacyjnym. Konfiguracja Gmaila jest w następnym kroku. GPG działa na Mac OS X bez większych problemów. Skorzystałem z instrukcji i plików do pobrania ze strony https://macgpg.sourceforge.net/ i podsumowałem poniższy proces. Jeśli korzystasz z OS X, otwórz ten link w innym oknie i przygotuj się. W przypadku innych systemów operacyjnych możesz sprawdzić łącza na stronie https://www.gnupg.org/download/. Teraz zacznij pobierać i instalować! Dostosowałem informacje z FAQ Mac GPG, więc możesz tam również przejść, aby uzyskać więcej informacji. Oto rzeczy, które pobrałem (powinieneś przejść do strony pobierania i pobrać najnowsze):

- Ochrona prywatności GNU 1.4.8

- Preferencje GPG 1.2.2

- Dostęp do pęku kluczy GPG 0.7.0

Najpierw otwórz pobrany DMG dla GPG i uruchom instalator. Po prostu użyłem wszystkich wartości domyślnych. To jest rzeczywisty silnik szyfrowania, na którym działa wszystko inne. Po zakończeniu instalacji otwórz okno Terminal i wpisz gpg, a następnie naciśnij [Return]. Moja instalacja dała mi komunikat „Idź dalej i wpisz wiadomość…”, co moim zdaniem oznacza, że GPG już działa, więc wyszedłem z tego i zamknąłem okno Terminala. Następnie zainstalowałem Preferencje GPG. To umieściło ikonę GPG w moim okienku Preferencje systemowe; Niczego nie zmieniłem. W końcu zainstalowałem dostęp do pęku kluczy GPG. To było proste: wystarczy rozpakować plik ZIP i przeciągnąć aplikację do folderu Aplikacje. Nawiasem mówiąc, możesz to wszystko zrobić również z wiersza poleceń. Oto świetny samouczek na to. Dalej: skonfiguruj Gmaila i zacznij wysyłać wiadomości seeekrit!

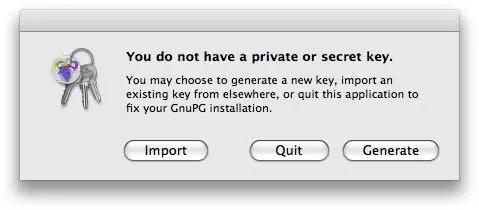

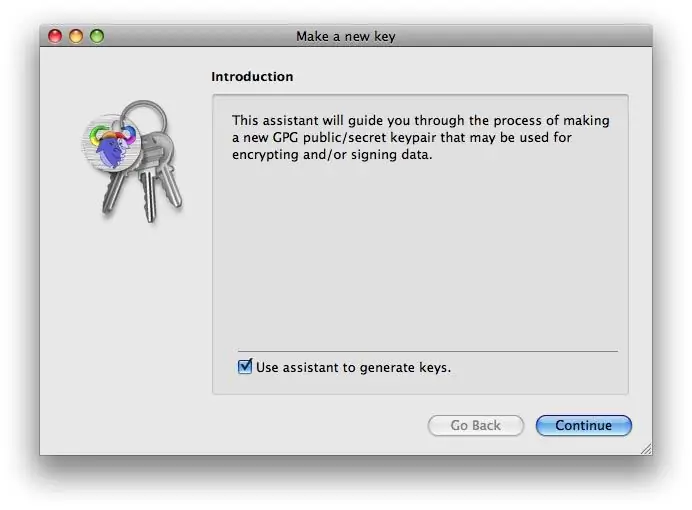

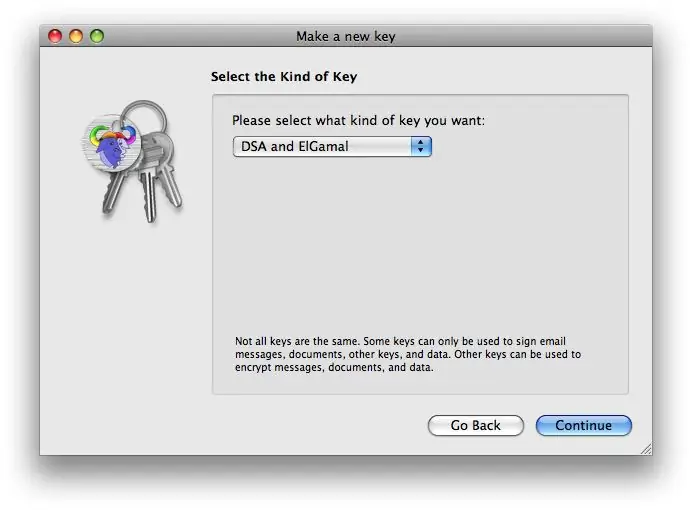

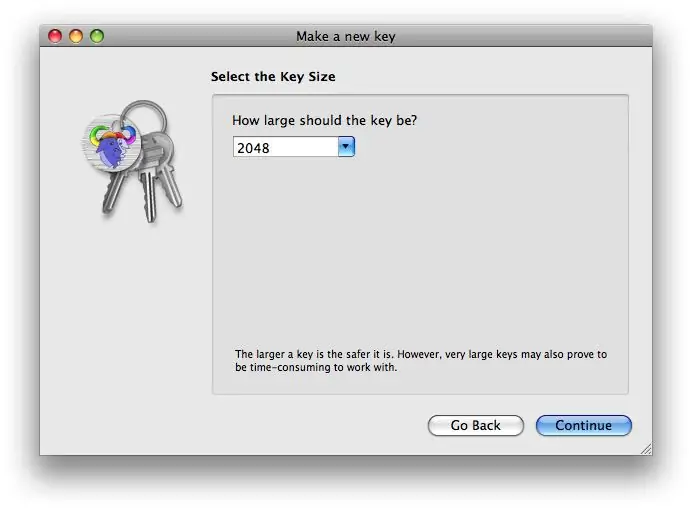

Krok 3: Wygeneruj kilka kluczy

Następnie uruchomiłem aplikację i wygenerowałem dwa klucze (jeden publiczny, jeden prywatny). Wpisałem swoje tajne hasła, których oczywiście nigdy nikomu nie powiem. Ostatnim krokiem z moimi kluczami było wybranie mojego klucza publicznego i wyeksportowanie go do pliku tekstowego. Gdy to zrobisz, możesz dołączyć go lub skopiować i wkleić zawartość do wiadomości e-mail, aby wysłać do Ciebie znajomych posiadających PGP/GPG.

Krok 4: Otwórz anonimowe konto Gmail

Zanim będziesz mógł cokolwiek zaszyfrować, musisz upewnić się, że otwierasz konto Gmail, którego w żaden sposób nie można powiązać z Tobą. Oznacza to, że musisz być liberalny w podawaniu im swojego prawdziwego imienia i nazwiska oraz adresu podczas rejestracji. Powinieneś również zawsze używać serwera TOR.

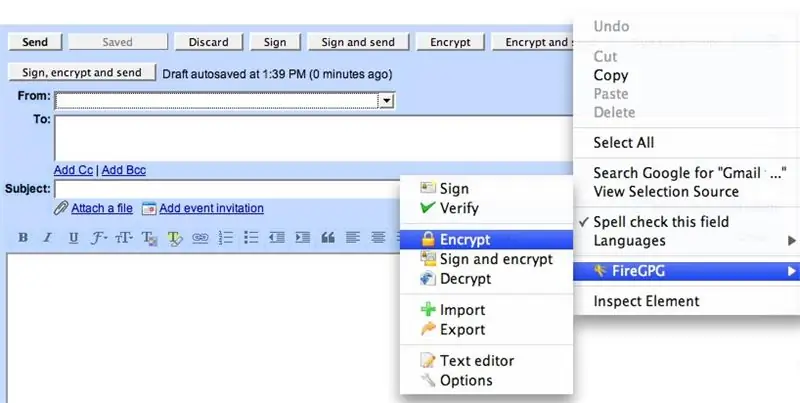

Krok 5: Zainstaluj FireGPG w Firefoksie

Po wykonaniu wszystkich niezbędnych czynności zainstaluj FireGPG w Firefoksie. Przejdź do tego linku i kliknij link, aby pobrać go na swój komputer. Stąd powinien przeprowadzić Cię przez ten proces. Uruchom ponownie Firefoksa, a teraz masz nowe przyciski w widoku tworzenia wiadomości do szyfrowania i podpisywania wiadomości. Teraz możesz omówić swoje nikczemne plany na osobności!

Krok 6: Zaszyfruj wszystko

Szyfrowanie Gmaila to tylko przykład. Teraz, gdy masz już zainstalowany GPG, istnieje cała masa programów, których możesz użyć do szyfrowania i podpisywania rzeczy. Na przykład: GPGDropThing - Jest to prosty program, który pozwala zaszyfrować tekst dla osób, których klucze publiczne znajdują się w Twoim zbiorze kluczy, a także umożliwia odszyfrowanie napisanych przez nich wiadomości. GPGDropThing jest szczególnie przydatny podczas pisania zaszyfrowanej poczty do znajomych, ponieważ niektórzy klienci nie mają wbudowanej obsługi GPG. Jak dotąd tylko Apple Mail i Mulberry mają obsługę GPG. Możesz w ten sposób zaszyfrować tekst na dysku twardym, a nawet wkleić zaszyfrowane fragmenty do IMs. GPGMail - do szyfrowania wiadomości e-mail przechodzących przez aplikację Apple Mail.app.

Zalecana:

Zrób swój własny zegar retro Nixie z RTC!: 7 kroków (ze zdjęciami)

Zrób swój własny zegar retro nixie z RTC!: W tym projekcie pokażę Ci, jak stworzyć zegar retro nixie. Oznacza to, że pokażę jak sterować lampami Nixie za pomocą zasilacza DC wysokiego napięcia, a następnie połączę 4 lampy Nixie z Arduino, zegarem czasu rzeczywistego (RTC) i cu

Stwórz swój własny akumulator litowo-jonowy: 5 kroków (ze zdjęciami)

Zrób swój własny akumulator litowo-jonowy: W tym projekcie pokażę Ci, jak połączyć zwykłe akumulatory litowo-jonowe 18650, aby stworzyć akumulator o wyższym napięciu, większej pojemności i, co najważniejsze, przydatnych środkach bezpieczeństwa. Mogą one zapobiec przeładowaniu, przeładowaniu

Digitalizuj swój system Hi-Fi: 6 kroków (ze zdjęciami)

Digitalizuj swój system Hi-Fi: W tej instrukcji chciałbym pokazać, jak zdigitalizowałem swój analogowy system hi-fi, a tym samym zrealizowałem radio internetowe, dostęp do kolekcji muzyki przechowywanej na moim NAS itp. Implementacja opiera się głównie na Raspberry Pi, czapka Hifiberry i dotyk

Unikaj reklam w Gmailu: 4 kroki

Unikaj reklam w Gmailu: jesteś użytkownikiem Gmaila, czy masz znajomych? Czy nie podobają Ci się reklamy „Link sponsorowany”, które pojawiają się obok poczty przychodzącej? Teraz Ty i Twoi znajomi możecie coś z tym zrobić

Zaszyfruj swoje dane osobowe Przedstawiamy Truecrypt!: 8 kroków

Zaszyfruj swoje dane osobowe.. Przedstawiamy Truecrypt!: Cóż, możesz się zastanawiać, czym do cholery jest Truecrypt? Cóż, Truecrypt to program, który pozwala zaszyfrować mnóstwo danych i jest to bardzo łatwe do zrobienia. Więc podążaj dalej. Metody szyfrowania obejmują AES-256, Serpent i Twofish (kombinacja th