Spisu treści:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:31.

- Ostatnio zmodyfikowany 2025-01-23 15:03.

Bezpieczeństwo to główna koncepcja, która jest włączona we wszystkie aspekty naszego życia. Staramy się, aby nasze życie było jak najbardziej bezpieczne. Ponieważ dane z dnia na dzień stają się coraz ważniejsze, ludzie nie chcą, aby intruzi dostawali się do ich biur i zaglądali do ich komputera. To właśnie zainspirowało nas do zbudowania systemu bezpieczeństwa CIHS, znanego również jako zintegrowany z kamerą system bezpieczeństwa z czujnikiem Halla. W tej instrukcji pokażemy Ci odpowiednie części potrzebne do projektu, a także pokażemy ostateczną wstępną prezentację tego, jak projekt powinien wyglądać.

Krok 1: Czujniki, gadżety i nie tylko

Poniżej znajduje się lista rzeczy, które będą potrzebne do odtworzenia prezentowanego dzisiaj projektu. Będziesz potrzebować:

- Raspberry Pi 3 Model B V1.2

- Kamera Raspberry Pi V2.1

- Karta micro sd

- Keyes KY-024 Czujnik Halla

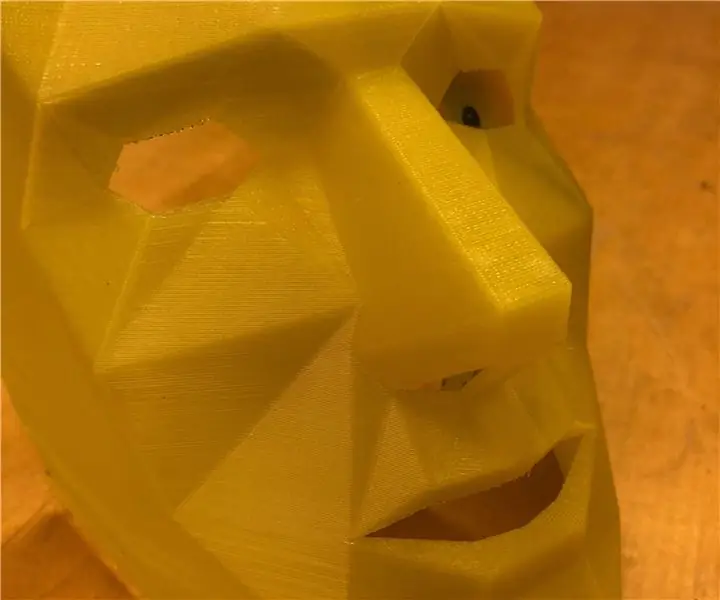

- Uchwyt kamery Raspberry Pi z nadrukiem 3D

- Maska z nadrukiem 3D według własnych preferencji

- Taśma elektryczna do mocowania kamery i Raspberry Pi

Powyżej znajduje się zdjęcie, które pokazuje wszystkie używane przedmioty, które są wymienione na liście.

Krok 2: Złożenie wszystkiego razem

Powyższy obrazek pokazuje ukończony obwód kamery bezpieczeństwa, zanim zostanie przymocowana z tyłu maski. Poniżej przedstawiono kroki, które należy wykonać, aby zmontować obwód:

- Przed ustawieniem czegokolwiek musieliśmy ustawić deskę tak, aby zarówno rzędy naziemne, jak i rzędy mocy były połączone. Długi zielony przewód przy krawędzi pokazuje, jak połączone są rzędy uziemienia, a czerwony przewód na drugiej krawędzi pokazuje, jak połączone są rzędy mocy. Po wykonaniu tej czynności możemy przystąpić do właściwego ustawienia obwodu.

- Biały przewód jest podłączony od pinu zasilania w Raspberry Pi do linii zasilania. Zapewnia to moc dla całego obwodu. Fioletowy przewód jest podłączony od pinu uziemienia w Raspberry Pi do rzędu uziemienia w płytce stykowej. Jeśli chodzi o krótki fioletowy przewód, który łączy się z pinu DO na czujniku do kolejnego rzędu, aby dłuższy fioletowy przewód przesyłał wejście z czujnika do pinu GPIO na Pi.

- Pozostałe małe zielone i czerwone przewody służą do podłączenia pinów czujnika odpowiednio do uziemienia i zasilania.

- Ostatnim elementem układu jest kamera podłączona do własnego przydzielonego gniazda w Raspberry Pi.

Krok 3: Za maską

Powyższa konfiguracja to konfiguracja, którą mieliśmy jako nasz wstępny projekt końcowy. Wciąż pracujemy nad ulepszeniem go o obudowy do druku 3D na cały sprzęt oraz wykonanie kolejnego „oka” na maskę, aby intruz nie czuł się podejrzany. Aby powyższa konfiguracja działała, wystarczyłby akumulator podłączony do Raspberry Pi, a w naszym przypadku zawiesiliśmy maskę tuż przy drzwiach, gdzie drzwi miały magnes, który po odłączeniu sygnalizowałby wtargnięcie. Skonfigurowaliśmy go tak, aby kamera przeprowadzała rutynowe kontrole w celu nagrywania filmów, nawet jeśli połączenie nie zostało zerwane. W ten sposób mielibyśmy bezpieczniejszy system, który rutynowo przeprowadza kontrole w przypadku jakiejkolwiek awarii.

Krok 4: Podsumuj i poznaj załogę

Ta część to tylko zbliżenia i osobiste zdjęcia niektórych gadżetów, aby przyjrzeć się każdemu z nich:

- Pierwsze zdjęcie to kamera, której użyliśmy do projektu

- Drugie zdjęcie to Raspberry Pi

- Czerwony czujnik to czujnik halla o nazwie KY-024

- Ostatnie dwa zdjęcia są wtedy, gdy aparat jest przymocowany do drukowanego w 3D uchwytu, który dla niego wydrukowaliśmy

Maskę pokazaliśmy w poprzednim kroku. To są wszystkie kroki potrzebne do wdrożenia systemu bezpieczeństwa CIHS. Mam nadzieję, że podobało Ci się i daj nam znać, jeśli są jakieś ulepszenia, które chciałbyś wprowadzić! Dziękuję Ci!

Zalecana:

Najłatwiejsza kamera internetowa jako kamera bezpieczeństwa - wykrywanie ruchu i zdjęcia przesyłane e-mailem: 4 kroki

Najłatwiejsza kamera internetowa jako kamera bezpieczeństwa - wykrywanie ruchu i zdjęcia przesyłane pocztą e-mail: Nie musisz już pobierać ani konfigurować oprogramowania, aby przesyłać obrazy wykryte z kamery internetowej do wiadomości e-mail - wystarczy użyć przeglądarki. Użyj aktualnej przeglądarki Firefox, Chrome, Edge lub Opera w systemie Windows, Mac lub Android, aby uchwycić obraz

Bezprzewodowy przycisk bezpieczeństwa dla bezpieczeństwa PLC: 6 kroków (ze zdjęciami)

Bezprzewodowy przycisk bezpieczeństwa dla bezpieczeństwa PLC: Ten projekt jest moim dowodem koncepcji wykorzystania IoT i (ewentualnie) robotyki do stworzenia dodatkowej warstwy bezpieczeństwa dla niebezpiecznych zakładów produkcyjnych. Ten przycisk może służyć do uruchamiania lub zatrzymywania wielu procesów, w tym sterowania sygnałem

Ukryta kamera Pi: 6 kroków (ze zdjęciami)

Ukryta kamera Pi: To świetny weekendowy projekt, który podejmuje się przy użyciu modułu Raspberry Pi i kamery Pi, który może również służyć jako kamera bezpieczeństwa w salonie lub gabinecie. Chciałem również wspomnieć, że inspiracją dla tego projektu jest instruktaż

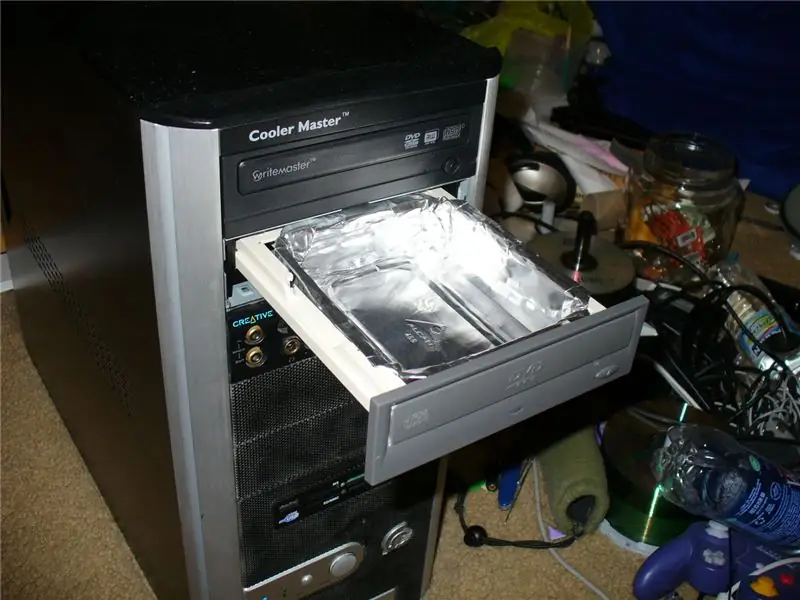

Ukryta pamięć na dysku DVD: 3 kroki

Ukryta pamięć masowa na dysku DVD: zamieniłem stary komputerowy dysk DVD na pamięć masową. to dobre wykorzystanie starego dysku i jest to świetna kryjówka

Utwórz ukrytą i zaszyfrowaną partycję dysku twardego za darmo: 4 kroki

Utwórz ukrytą i zaszyfrowaną partycję dysku twardego za darmo: Oto jak utworzyć partycję, taką jak dyski C: lub D:, które są już na nowym komputerze, ale są ukryte dla wszystkich (nie są wyświetlane na moim komputerze lub coś w tym rodzaju) i ma szyfrowanie klasy rządowej, a wszystko to za darmo. Będzie to wymagało