Spisu treści:

- Kieszonkowe dzieci

- Krok 1: Konfiguracja PI

- Krok 2: Zainstaluj komponenty dla następnej chmury

- Krok 3: Zainstaluj następne oprogramowanie w chmurze

- Krok 4: Sfinalizuj konfigurację NextCloud

- Krok 5: Konfiguracja kopii lustrzanej RAID 1

- Krok 6: Przenoszenie repozytorium danych NextCloud do nowego wolumenu RAID

- Krok 7: Zwiększ maksymalne przesyłanie

- Krok 8: Zezwól na zastępowanie.htaccess w przygotowaniu do SSL SEC

- Krok 9: Konfiguracja SSL

- Krok 10: Dodatkowe informacje

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 11:30.

- Ostatnio zmodyfikowany 2025-01-23 15:03.

Cześć i witaj. Dzisiaj przyjrzymy się, jak zbudować swój własny

System oprogramowania w chmurze, który pozwoli Ci przechowywać Twoje dane osobowe w chmurze, którą kontrolujesz i którą utrzymujesz. Ta chmura będzie również wykorzystywać lustro RAID 1, dzięki czemu można mieć zapasowe dyski twarde, aby dane nie zostały utracone w przypadku awarii dysku.

Kieszonkowe dzieci

Spinki do mankietów:

Jak skonfigurować serwer nextcloud raspberry pi

pimylifeup.com/raspberry-pi-nextcloud-server/

Jak skonfigurować oprogramowanie RAID 1 Mirror

Ściągawka do MDADM RAID

Zestawienie materiałów:

Raspberry pi 4

Karta microSD 16GB

Zewnętrzny dysk twardy 1TB zasilany z zewnątrz

Krok 1: Konfiguracja PI

Najpierw musisz zainstalować oprogramowanie, aby uruchomić NextCloud. Po sflashowaniu dobrego obrazu na kartę microSD i włożeniu go do pi będziesz musiał podłączyć oba zewnętrzne dyski twarde do pi na wtyczkach USB 3.0. Następnie podłącz klawiaturę do ti, aby móc konfigurować rzeczy.

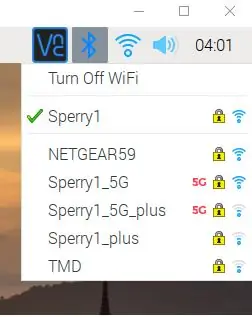

Następnie włączysz pi i przejdziesz do prawego górnego rogu ekranu i skonfigurujesz bezprzewodowy lub przewodowy internet, aby uzyskać adres IP.

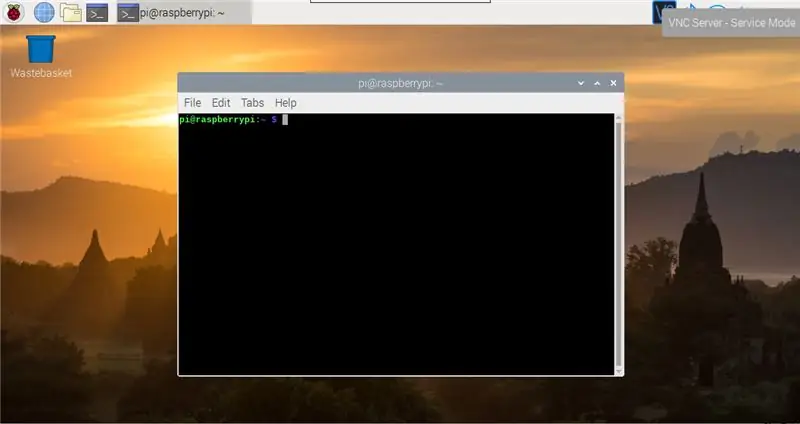

Gdy to zrobisz, będziesz musiał otworzyć terminal do następnego kroku.

Krok 2: Zainstaluj komponenty dla następnej chmury

Następnie musisz zainstalować kilka pakietów, aby uruchomić i uruchomić NextCloud

Wykonywanie poleceń w kolejności

aktualizacja sudo apt-get

aktualizacja sudo apt-get (jeśli nie masz najnowszej wersji systemu operacyjnego)

sudo apt-get zainstaluj apache2

Po zakończeniu będziesz musiał zainstalować całe PHP za pomocą następującego polecenia:

sudo apt-get zainstaluj php7.3 php7.3-gd sqlite php7.3-sqlite3 php7.3-curl php7.3-zip php7.3-xml php7.3-mbstring

Następnie musisz zrestartować usługę sieciową Apache2, aby pliki php zaczęły działać

usługa sudo restart apache2

Krok 3: Zainstaluj następne oprogramowanie w chmurze

Następnie będziemy musieli zainstalować następne oprogramowanie w chmurze, więc najpierw musisz zmienić katalogi na katalog html

cd /var/www/html/

Teraz musimy pobrać oprogramowanie, pobrać i rozpakować je do tej lokalizacji:

curl https://download.nextcloud.com/server/releases/nextcloud-10.0.3.tar.bz2 | sudo tar -jxv

Musimy utworzyć folder do tymczasowego przechowywania danych na głównej karcie pamięci, a także ustawić uprawnienia i właściciela/grupę

sudo mkdir -p /var/www/html/nextcloud/data

sudo chown -R www-data:www-data /var/www/html/nextcloud sudo chmod 750 /var/www/html/nextcloud/data

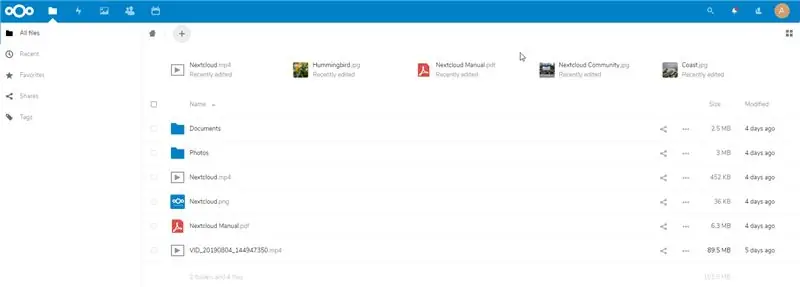

Krok 4: Sfinalizuj konfigurację NextCloud

Teraz musisz zakończyć, tworząc nowego użytkownika administratora i hasło.

Aby to zrobić, musisz przejść do adresu IP swojego pi. Jeśli nie znasz adresu, możesz w terminalu wpisać:

ipconfig

Po zebraniu adresu IP wpiszesz coś podobnego do poniższego w przeglądarce chromu na pi lub w innej przeglądarce internetowej z komputera w tej samej sieci

192.168.1.28/następna chmura

Krok 5: Konfiguracja kopii lustrzanej RAID 1

Teraz będziesz musiał zbudować wolumen RAID z dwóch dysków twardych.

Powinieneś już mieć oba dyski twarde włożone do portów USB3.0 Raspberry PI 4

Najpierw musisz zainstalować oprogramowanie RAID.

sudo apt-get zainstaluj mdadm

Teraz musimy dowiedzieć się, gdzie znajdują się urządzenia napędowe, aby to zrobić, musisz uruchomić następujące polecenie:

pi@raspberrypi:~ $ sudo blkid/dev/mmcblk0p1: LABEL_FATBOOT="boot" LABEL="boot" UUID="3FFE-CDCA" TYPE="vfat" PARTUUID="80da4694-01" /dev/mmcblk0p2: LABEL=" rootfs" UUID="3122c401-b3c6-4d27-8e0d-6708a7613aed" TYPE="ext4" PARTUUID="80da4694-02" /dev/sda1: UUID="76c0abd6-d547-3882-a94f-1bc4c78addf3" UUID_SUB2- 13e8-04ed-d5f5-7f9805ae72b5" LABEL="raspberrypi:0" TYPE="linux_raid_member" PARTUUID="9b3ff72d-01" /dev/sdb1: UUID="76c0abd6-d547-3882-a94f-1bc4c78addfc3="U7 556d-9c96-cb6c-b55d3721c4bf" LABEL="raspberrypi:0" TYPE="linux_raid_member" PARTUUID="cc00f35e-52e9-43b9-b955-33f4d54b203d" /dev/mmcblk0: PTUUID="80da="do4694" /md0: UUID="94103a0c-0985-4d75-957f-042f4d9f3bd0" TYPE="ext4"

Po uruchomieniu tego polecenia widzimy, że dwa dyski są rozpoznawane jako dwa urządzenia:

/dev/sda1

/dev/sdb1

Następnie będziemy musieli utworzyć wolumin RAID (będzie to lustro, w którym wszystko, co jest zapisane na jednym dysku, jest automatycznie kopiowane na drugi dysk)

sudo mdadm --create --verbose /dev/md0 --level=mirror --raid-devices=2 /dev/sda1 /dev/sdb1

Teraz, gdy macierz RAID jest utworzona, możesz to sprawdzić za pomocą następującego polecenia:

cat /proc/mdstat/Osobowości: [raid10]

md0: aktywny raid10 sdd1[3] sdc1[2] sdb1[1] sda1[0] 15319040 blokuje super 1.2 512K kawałków 2 bliskie kopie [4/4] [UUUU] [>………………..] resynchronizacja = 0,4% (61504/15319040) wykończenie=28,9min prędkość=8786K/s nieużywane urządzenia:

Teraz będziesz musiał zapisać twoją tablicę, zapisując ją w pliku konfiguracyjnym mdadm za pomocą następującego polecenia:

sudo-i

mdadm --detail --scan >> /etc/mdadm/mdadm.conf

Następnie wyjdź z użytkownika root, wpisując „exit” w oknie poleceń.

Teraz utworzysz system plików na nowym woluminie RAID:

mkfs.ext4 -v -m.1 -b 4096 -E stride=32, szerokość-paska=64 /dev/md0

Jeśli się powiedzie, powinieneś zobaczyć coś takiego jak następujące dane wyjściowe:

1605632, 2654208 Przydzielanie tabel grup: gotowe Zapisywanie tabel i-węzłów: gotowe Tworzenie dziennika (16384 bloków): gotowe Zapisywanie superbloków i informacji o rozliczaniu systemu plików: gotowe

Następnie musimy zamontować nowo sformatowany system plików na woluminie RAID za pomocą następującego polecenia:

sudo mount /dev/md0 /mnt

Jeśli nie pojawiają się żadne błędy, wszystko działa teraz poprawnie.

Na koniec, aby upewnić się, że wolumin RAID jest zawsze zamontowany podczas uruchamiania, musisz edytować plik fstab za pomocą następującego polecenia:

cd /etc/

sudo vi fstab

Dodaj następujący wiersz na dole:

/dev/md0 /mnt ext4 domyślnie 0 0

Zapisz to za pomocą ":wq", a teraz po ponownym uruchomieniu pi automatycznie zamontuje system plików /dev/md0 do folderu /mnt.

Krok 6: Przenoszenie repozytorium danych NextCloud do nowego wolumenu RAID

Teraz musimy przenieść utworzony przez nas folder danych do nowego woluminu RAID, aby utworzyć kopię zapasową między dwoma dyskami twardymi.

Najpierw musimy stworzyć strukturę katalogów na naszym woluminie RAID za pomocą następującego polecenia:

sudo mkdir -p /mnt/nextcloud

potem musimy przenieść folder danych z folderu html do nowego folderu nextcloud, który właśnie utworzyliśmy:

sudo mv -v /var/www/html/nextcloud/data /mnt/nextcloud/data

Teraz będziemy musieli powiedzieć NextCloud w swoim pliku konfiguracyjnym, gdzie znaleźć nową lokalizację.

Aby to zrobić, musimy edytować za pomocą następującego polecenia:

cd /var/www/html/nextcloud/config/

sudo vi config.php

Teraz przeszukaj ten plik i znajdź następujący wiersz:

'datadirectory' => '/var/www/html/nextcloud/data', Zmień to na następujące:

'datadirectory' => '/mnt/nextcloud/data', Zapisz zmiany za pomocą ":wq"

Krok 7: Zwiększ maksymalne przesyłanie

Teraz musimy zwiększyć maksymalne przesyłanie, ponieważ domyślnie jest ono bardzo małe.

W tym celu musimy edytować plik php.ini za pomocą następujących poleceń:

sudo vi /etc/php/7.3/apache2/php.ini

znajdź dwie linie:

post_max_size = 8M

upload_max_filesize = 2M

I zmień je na następujące:

post_max_size = 2048M

upload_max_filesize = 2048M

To ustawia je na 2 GB. Jeśli potrzebujesz więcej, ustaw je wyżej.

Na koniec uruchom ponownie usługę internetową Apache2, aby wprowadzić zmiany za pomocą następującego polecenia:

usługa sudo restart apache2

Krok 8: Zezwól na zastępowanie.htaccess w przygotowaniu do SSL SEC

Aby umożliwić.htaccess nadpisanie możliwości rozpoczęcia procesu zabezpieczania witryny, musisz edytować plik konfiguracyjny dla Apache2 w następujący sposób:

sudo vi /etc/apache2/apache2.conf

Znajdź sekcję, która wygląda tak:

Opcje Indeksy FollowSymLinks AllowOverride Brak Wymagaj przyznania wszystkich

Zmień AllowOverride na następujące:

Opcje Indeksy ŚledźSymLinks AllowOverride All Wymagaj przyznania wszystkich

Teraz musisz ponownie uruchomić usługę internetową Apache2, aby zadziałała:

usługa sudo restart apache2

Krok 9: Konfiguracja SSL

Następnie musimy skonfigurować SSL, abyśmy mogli mieć samopodpisany certyfikat dla https zamiast

Na początek potrzebujemy następujących poleceń do tworzenia kluczy:

sudo mkdir -p /etc/apache2/ssl

sudo openssl req -x509 -nodes -days 365 -newkey rsa:4096 -keyout /etc/apache2/ssl/apache.key -out /etc/apache2/ssl/apache.crt

Podczas tworzenia kluczy pojawią się pewne informacje, które możesz chcieć wypełnić, takie jak kraj i miasto, ale nie musisz wypełniać takich rzeczy, jak jednostka organizacyjna, imię i nazwisko lub adres e-mail.

Po zakończeniu tworzenia kluczy będziesz musiał włączyć moduł SSL dla Apache za pomocą następującego polecenia:

sudo a2enmod ssl

Teraz musimy edytować konfigurację, aby używać naszych kluczy, które właśnie stworzyliśmy za pomocą następujących poleceń:

sudo vi /etc/apache2/sites-available/default-ssl.conf

W tym pliku będziesz musiał znaleźć następujące dwie linie

SSLCertificateFile /etc/ssl/certs/ssl-cert-snakeoil.pemSSLCertificateKeyFile /etc/ssl/private/ssl-cert-snakeoil.key

Zmień je na następujące:

SSLCertificateFile /etc/apache2/ssl/apache.crt

SSLCertificateKeyFile /etc/apache2/ssl/apache.key

Teraz to się zmieniło, musimy włączyć konfigurację default-ssl, a także zrestartować usługę sieciową Apache2, aby wszystkie te zmiany zaczęły obowiązywać:

sudo a2ensite default-ssl.conf

usługa sudo restart apache2

Teraz powinieneś być w stanie zamienić swój https:// na https:// i uzyskać bezpieczne połączenie za pomocą certyfikatów ssl.

**************************

Bonus, jeśli chcesz, aby strona przekierowała każdego, kto wprowadzi http zamiast https, możesz wykonać następujące czynności:

Otwórz plik konfiguracyjny 000 i dodaj kilka linii w następujący sposób:

sudo vi /etc/apache2/sites-available/000-default.conf

Skomentuj wszystko w tym pliku znakiem # i wprowadź następujące informacje na dole pliku

ServerAdmin example@example RewriteEngine On RewriteCond %{HTTPS} wył. RewriteRule ^(.*)$ https://%{HTTP_HOST} [R=301, L]

Po dodaniu tego problemu dwa następujące polecenia, aby go zapisać:

przepisać sudo a2enmod

usługa sudo restart apache2

Krok 10: Dodatkowe informacje

Jeśli chcesz uzyskać dodatkowe informacje, oto kilka świetnych linków i mój film z mojego kanału youtbue, który może ci pomóc. Zastanów się, czy nie wejść na mój kanał i zrezygnować z subskrypcji. Wiem, że nie pożałujesz.

Spinki do mankietów:

Jak skonfigurować serwer Raspberry Pi Nextcloud?

pimylifeup.com/raspberry-pi-nextcloud-serv…

Jak skonfigurować RAID na Raspberry pi

www.ricmedia.com/build-raspberry-pi3-raid-…

Wypróbuj Amazon Prime w 30 dni

Wesprzyj kanał i zostań patronem

Zalecana:

DIY słuchawki Bluetooth z 4-5-dniową kopią zapasową.: 6 kroków

DIY słuchawki Bluetooth z 4-5-dniową kopią zapasową.: Cześć przyjaciele, mój projekt polega na konwersji słuchawek przewodowych na bezprzewodowe za pomocą modułu bluetooth po znacznie niższej cenie, która jest tylko kosztem zakupu modułu bluetooth chead. jak wszyscy wiemy, słuchawki bluetooth wyglądają o wiele fajniej, czy pozbyliśmy się

Wielozadaniowy Raspberry 1 B (chmura osobista + stacja pogodowa): 4 kroki

Multi Task Raspberry 1 B (Personal Cloud + Weather Station): Jakiś czas temu przypomniałem sobie, że po zakupie nowszej wersji pojawił się zapas RPiB. Myśląc o prywatności podczas przechowywania plików kopii zapasowych, zdecydowałem się na własny serwer w chmurze. Zadowolony z dobrego wyniku, ale niezadowolony z marnowania potencjału R

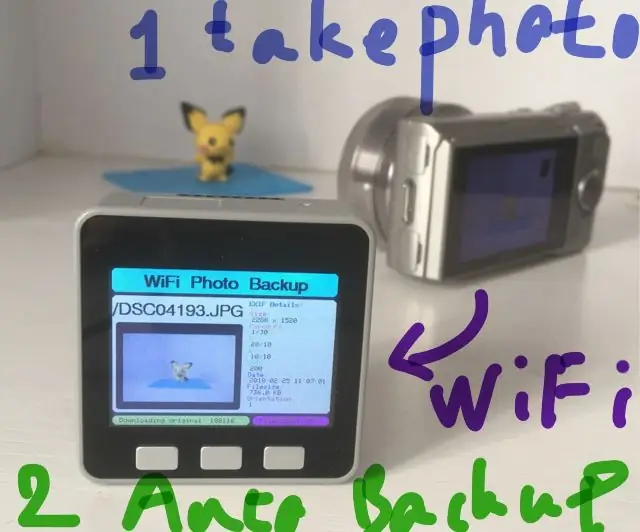

Kopia zapasowa zdjęć Arduino WiFi: 9 kroków

Arduino WiFi Photo Backup: Ta instrukcja pokazuje, jak zrobić przenośne urządzenie do tworzenia kopii zapasowych zdjęć Arduino WiFi z M5STACK

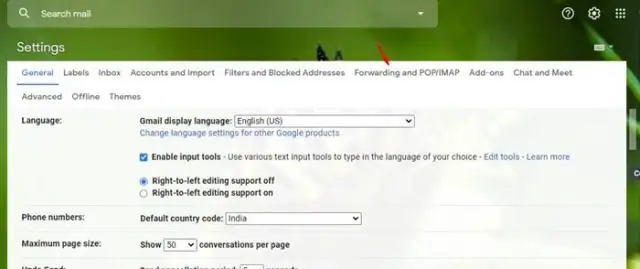

Kopia zapasowa online za pomocą konta Gmail: 4 kroki

Kopia zapasowa online przy użyciu konta Gmail: http://www.softpedia.com/progDownload/GMail-Drive-shell-extension-Download-15944.htmlGmail drive to mały program dla systemu operacyjnego Windows, który zmienia konto Gmail w ? online utworzyć kopię zapasową?. Możesz używać swojego konta Gmail do przechowywania plików, które

Łatwa kopia zapasowa plików dla systemu Windows!: 4 kroki

Łatwe tworzenie kopii zapasowych plików w systemie Windows !: To bardzo łatwy samouczek dotyczący tworzenia kopii zapasowych plików w systemie Windows. Wszystko czego potrzebujesz to dysk flash! Zrobię to za pomocą wiersza polecenia. Za każdym razem, gdy podłączasz dysk flash, po prostu daj mu sekundę i możesz go wyjąć, twoje pliki będą b